扫目录过狗过waf方法

用御剑的朋友都遇到过这个页面吧,装狗了开启保护就会这样

本机搭建安全狗设置发现,默认是过蜘蛛的,所以只要把http头来路改成蜘蛛的useragent就ok了

无奈御剑和wscan 都是无法设置http头的,也无法用burp做代理中转改http头

像AWVS,Burp类大型扫描工具也可以进行目录扫描,并且也可以挂代理,改http头,不过个人感觉远没有专业扫描工具来的简单

因此翻出一款老工具

DirBuster是Owasp(开放Web软体安全项目- Open Web Application Security Project )开发的一款专门用于探测Web服务器的目录和隐藏文件。

由于使用Java编写,电脑中要装有JDK才能运行。

1. 配置说明

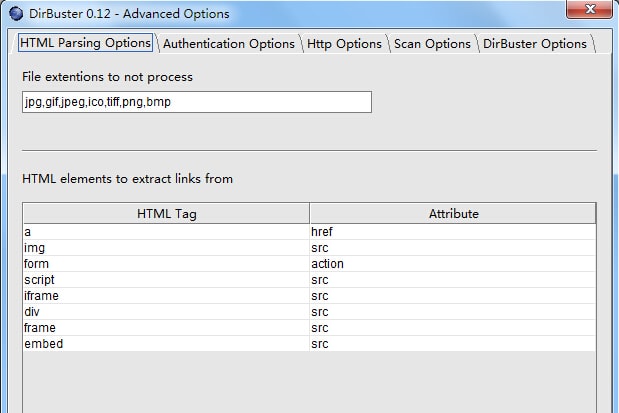

点击Options—Advanced Options打开如下配置界面

在这里可以设置不扫描文件类型,设置遇到表单自动登录,增加HTTP头(Cookie……),

以及代理设置,超时链接设置,默认线程,字典,扩展名设置

有时间的小伙伴自己捣鼓捣鼓 ,这里不多说了

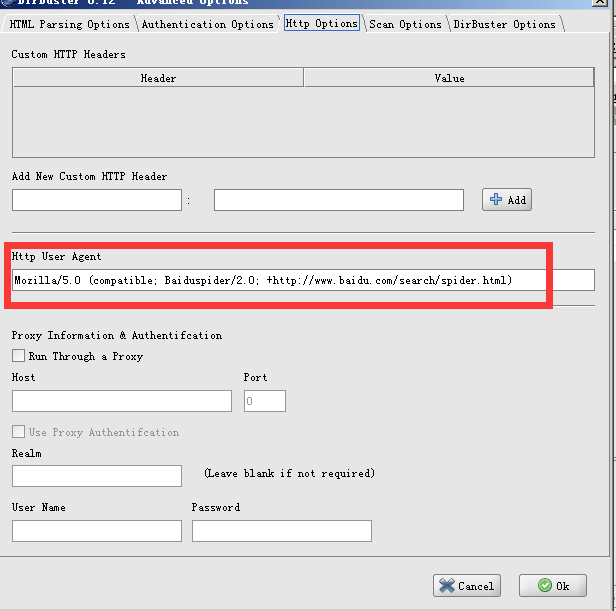

如果想过waf的话,这里需要改一下

User-Agent: Mozilla/5.0 (compatible; Baiduspider/2.0; +http://www.baidu.com/search/spider.html)

2. 扫描测试

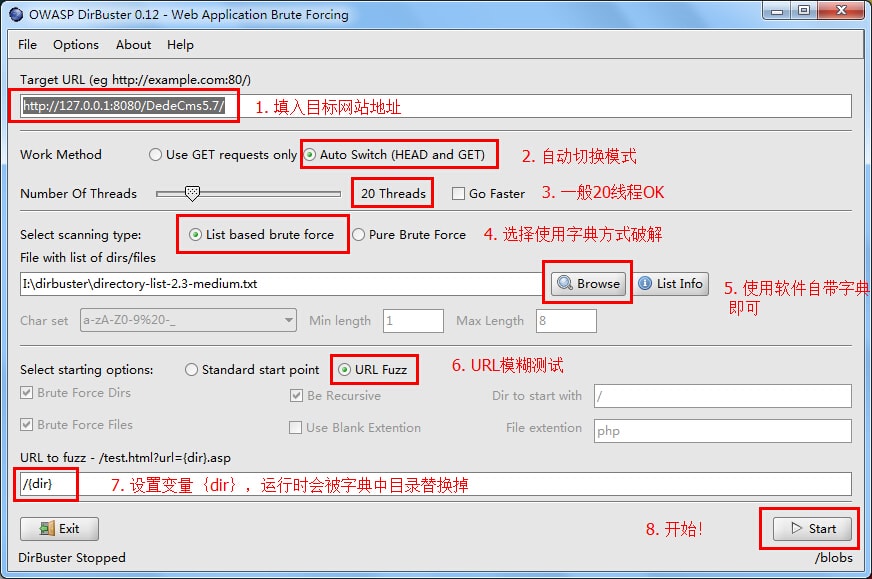

本地搭建了一个Dede站,直接开撸,英文不好的同学会发现坑有点多,以下是正确参数,御剑的字典直接拿来用

在第4步中也可以选择纯暴力破解模式,命中率不高,相比之下还是模糊测试好用些

上面有一个小错误,在第7步的时候,扫目标站下的目录应该填写/DedeCms5.7/{dir} 不知道细心的小伙伴发现了没~

否则的话扫的就是127.0.0.1:8080下的目录了

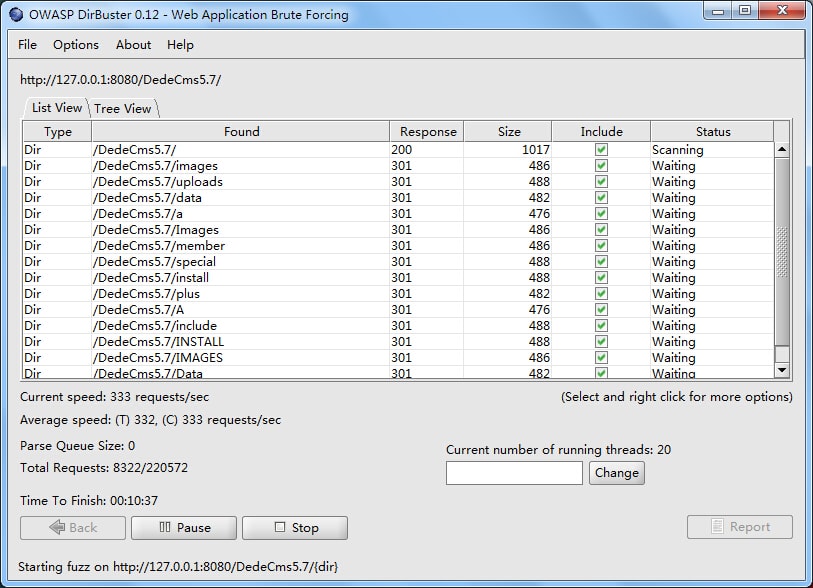

3. 扫描结果

这是本地扫描目录列表,点击TreeView可以自己查看目录树

项目地址

https://www.owasp.org/index.php/Category:OWASP_DirBuster_Project

转载请注明来自WebShell'S Blog,本文地址:https://www.webshell.cc/6274.html

webshell可以先过一遍主流的查杀软件安全狗、云锁、D盾;

再过一遍在线查杀360后门查杀还有http://www.shellpub.com

之后就是通杀的了